راه های بهبود امنیت شبکه

امنیت شبکه بیش تر از محافظت از اطلاعات خصوصی کسب و کار شما مهم است. همچنین می تواند باعث کارآیی و بهره وری بیشتر شرکت و در نهایت سودآوری شرکت یا سازمان شما شود.طبق معاهده ملی امنیت سایبری ، حداقل 20 درصد از مشاغل کوچک سالانه قربانی حملات سایبری می شوند. شاید مهمتر از آن ، 60 درصد شرکتهای کوچکی که مورد حمله قرار می گیرند در مدت شش ماه از کار خارج می شوند.پس امنیت شبکه، بسیار مهم است. امنیت شبکه به محافظت از یکپارچگی داده های شرکت شما کمک می کند و اطمینان می یابد که سیستم شما نقض نمی شود. خبر خوب این است که روش های روشنی برای بهبود امنیت شبکه و کاهش خطر حملات علیه شرکت شما وجود دارد. در اینجا ، ما چندین استراتژی ارائه می دهیم که امروز می توانید برای ادامه کار و فعالیت خود به کار ببرید.

1- به رمزهای عبور قوی تر نیاز دارید

با نیاز به گذرواژه های قوی تر ، نفوذ هکرها به شبکه شما از طریق یک حساب کارمند یا سرویس گیرنده را مشکل تر خواهید کرد. متأسفانه ، بسیاری از مردم نمی دانند که چگونه گذرواژه های قوی ایجاد کنند که هکرها نتوانند به راحتی آنها را شکست دهند. برای گذرواژه های کاملاً ایمن ، باید مطمئن شوید که گذرواژه ها دارای معیارهای زیر هستند.

- حداقل شامل 12 نویسه باشد.

- ترکیبی از حروف کوچک ، حروف بزرگ ، نمادها و اعداد استفاده کنید.

- از الگوهایی که حدس زدن آنها آسان است، جدا خودداری کنید.

بهترین رمزهای عبور، رمز های عبور کاملا تصادفی هستند. از آنجا که به یاد آوردن رشته های تصادفی تقریباً برای انسان غیرممکن است ، با الزام به استانداردهای خاصی که بلافاصله امنیت شبکه شما را بهبود می بخشد ، نهایت تلاش خود را انجام دهید.

برخی از نکات اضافی برای رمزهای عبور قوی عبارتند از:

- از به کار بردن شماره تلفن خانه ، شماره همراه، آدرس ، نام ، شماره بیمه یا سایر اطلاعات شناسایی یا احتمالی عمومی خودداری کنید.

- از رمزهای عبور در چندین حساب خود استفاده مجدد نکنید. اگر رمز ورود شما مشخص شود ، هکرها می توانند به چندین حساب دسترسی پیدا کنند.

- اجازه ندهید مرورگر شما رمز ورود شما را بخاطر بسپارد.

- گذرواژه خود را به صورت حضوری یا آنلاین به دیگران ندهید. به عنوان مثال ایمیل های فیشینگ اغلب سعی در جمع آوری این اطلاعات از شما دارند. بسیاری از آنها به اندازه کافی پیچیده هستند تا واقعی به نظر برسند.

2-مک آدرس (MAC Address) های خود را فیلتر کنید

در طی روند بررسی امنیت شبکه خود ، ممکن است متوجه شوید که هر دستگاهی می تواند به شبکه شما دسترسی داشته باشد ، به شرطی که اطلاعات ورود به سیستم مناسب را داشته باشد. فیلتر کردن MAC Address به شما این امکان را می دهد کدام دستگاه ها به شبکه شما دسترسی داشته باشند. شما می توانید یک لیست سفید از دستگاه های شناخته شده ای که کارمندان و مشتریان شما استفاده می کنند ، ایجاد کنید. بعداً ، می توانید یک لیست سیاه از دستگاه های مشکوک ایجاد کنید که متعلق به شبکه شما نیستند و به آن ها اجازه دسترسی ندهید.

3-نرم افزار و سیستم عامل خود را به روز کنید

اگر شبکه شما سرعت انتقال اطلاعات را کندتر از حالت عادی انجام می دهد یا باید مرتباً دوباره راه اندازی شود ، ممکن است لازم باشد نرم افزار و سیستم عامل خود را به روز کنید. همچنین با استفاده از جدیدترین نرم افزار و سیستم عامل ، آسیب پذیری هایی که هکرها می توانند برای نفوذ به شبکه شما استفاده کنند وصله ی امنیتی می شودو از آنجا که هکرها همیشه به دنبال نقاط ضعف هستند ، توسعه دهندگان نرم افزار مجبورند مرتباً وصله های امنیتی را منتشر کنند.

4-داده های تکراری خود را در ابر (Cloud) ذخیره کنید

مهم نیست که چه کاری انجام می دهید ، یک هکر عالی می تواند راهی به سیستم شما پیدا کند. در حالی که دیوارهای دفاعی محکم تری می سازید ، هکرها در حال کار بر روی روش های موثرتری برای دور زدن اقدامات امنیتی هستند. البته هنوز باید از بهترین امنیت شبکه استفاده کنید ، اما نمی توانید تمام وقت به آن اعتماد کنید.

از آنجا که همیشه باید نگران آسیب پذیری ها باشید ، هر چیزی که خطر آسیب به امنیت شبکه شما را کاهش دهد یک امتیاز مثبت محسوب می شود. به عنوان مثال ، ذخیره نسخه های پشتیبان از داده های خود را در cloud در نظر بگیرید. تکثیر داده ها در فضای ابری با تکنیک های باج افزار مقابله خواهد کرد و نگه داشتن اطلاعات شما برای هکر ها در فضای مجازی بسیار دشوارتر است.

استفاده از راهکارهای ابری همچنین با دسترسی کارمندان به داده ها و برنامه ها از راه دور ، چابک تر خواهد شد. راه حل های ابری همچنین می توانند برخی از بارهای شبکه شما را برطرف کنند. به جای اینکه همه برنامه های خود را در شبکه داخلی خود نگه دارید ، می توانید به سیستم شخص دیگری اجازه دهید کار را انجام دهد.

5-آموزش به کارمندان برای شناسایی حملات فیشینگ

وقتی کارمندان نمی دانند چگونه اقدامات فیشینگ و وب سایت های مشکوک را تشخیص دهند حتی امن ترین شبکه نیز می تواند خراب شود. به یاد داشته باشید که فقط یک اشتباه لازم است تا یک کارمند نرم افزارهای مخرب را به شبکه شما معرفی کند.

خبر خوب این است که شما می توانید به کارمندان خود آموزش دهید تا علائم اقدامات فیشینگ را تشخیص دهند. برخی از موفق ترین تکنیک های آموزشی شامل موارد زیر است:

- نمایش نمونه های واقعی ایمیل های فیشینگ به کارمندان خود.

- اشاره به ویژگی هایی که ایمیل ها را مشکوک نشان می دهد.

- به آنها آموزش دهید که همیشه آدرس ایمیل فرستنده را از نظر صحت بررسی کنند.

- ممنوع کردن باز کردن پیوستهایی که از طرف فرستنده های معتبر انجام نمی شود.

6-وضعیت را کنترل ( مانیتور ) کنید

با پیاده سازی نرم افزار نظارت بر شبکه و مرور روزانه جزئیات ، می توانید از حملات جلوگیری کرده یا آنها را قبل از تهدیدهای بزرگ به حداقل برسانید. همچنین ، می توانید از اطلاعات برای یافتن روزنه هایی در سیستم شبکه خود و بستن آنها استفاده کنید.

7-سیاست های امنیتی شبکه خود را کتبا اعلام کنید

سیاست های امنیتی شبکه خود را به صورت مکتوب درج کنید و مطمئن شوید که همه کارمندان از آن پیروی می کنند. بررسی های دوره ای داکیومنت به شما امکان می دهد در صورت لزوم تغییراتی ایجاد کنید. به عنوان یک مزیت جانبی ، مشتریان بالقوه می دانند که شما در مورد امنیت شبکه جدی هستید ، امنیتی که شامل داده های آنها نیز می شود.

راه های بهبود امنیت سرور

1- اتصال ایمن ایجاد و استفاده کنید

هنگام اتصال به یک سرور از راه دور ، ایجاد یک کانال امن برای ارتباط ضروری است.استفاده از پروتکل SSH (Secure Shell) بهترین راه برای ایجاد اتصال محافظت شده است. برخلاف Telnet که قبلاً استفاده می شد ، دسترسی SSH تمام داده های منتقل شده در مبادله را رمزگذاری می کند.

شما باید SSH Daemon را نصب کنید و یک SSH Client داشته باشید که با آن دستورات را داده و با استفاده از پروتکل SSH از راه دور سرورها را دسترسی پیدا کنید.

به طور پیش فرض ، SSH از پورت 22 استفاده می کند. همه ، از جمله هکرها ، این را می دانند. اکثر افراد این جزئیات به ظاهر ناچیز را پیکربندی نمی کنند. با این حال ، تغییر شماره پورت راهی آسان برای کاهش احتمال حمله هکرها به سرور شما است. بنابراین ، بهترین روش برای SSH استفاده از اعداد پورت بین 1024 تا 32،767 است.

2-استفاده از پروتکل امن انتقال فایل

برای انتقال پرونده ها به سرور و بدون به خطر انداختن یا سرقت اطلاعات توسط هکرها ، استفاده از File Transfer Protocol Secure (FTPS) امری حیاتی است. این پروتکل، پرونده های داده و اطلاعات احراز هویت شما را رمزگذاری می کند.

FTPS هم از یک کانال دستور و هم از یک کانال داده استفاده می کند و کاربر می تواند هر دو را رمزگذاری کند. به خاطر داشته باشید که فقط از پرونده ها هنگام انتقال محافظت می کند. به محض رسیدن آنها به سرور ، داده ها دیگر رمزگذاری نمی شوند. به همین دلیل ، رمزگذاری پرونده ها قبل از ارسال آنها ، یک لایه امنیتی دیگر ایجاد می کند.

3- استفاده از شبکه های خصوصی و VPN

روش دیگر برای اطمینان از برقراری ارتباط امن ، استفاده از شبکه های خصوصی و مجازی (VPN) است. برخلاف شبکه های باز که برای دنیای خارج قابل دسترسی هستند و بنابراین در معرض حمله کاربران مخرب هستند ، شبکه های خصوصی و مجازی دسترسی کاربران منتخب را محدود می کنند. شبکه های خصوصی از یک IP خصوصی برای ایجاد کانالهای ارتباطی جداگانه بین سرورها در همان محدوده استفاده می کنند. این به چندین سرور تحت یک حساب اجازه می دهد تا اطلاعات و داده ها را بدون قرار گرفتن در معرض یک فضای عمومی تبادل کنند.

وقتی می خواهید به یک سرور از راه دور وصل شوید ، برای اینکه این کار را به صورت محلی از طریق یک شبکه خصوصی انجام می دهید ، از VPN استفاده کنید. این یک اتصال کاملاً امن و خصوصی را امکان پذیر می کند و می تواند چندین سرور از راه دور را در بر بگیرد. برای اینکه سرورها تحت همان VPN ارتباط برقرار کنند ، باید داده های امنیتی و پیکربندی را به اشتراک بگذارند.

4- به روزرسانی نرم افزار به طور منظم

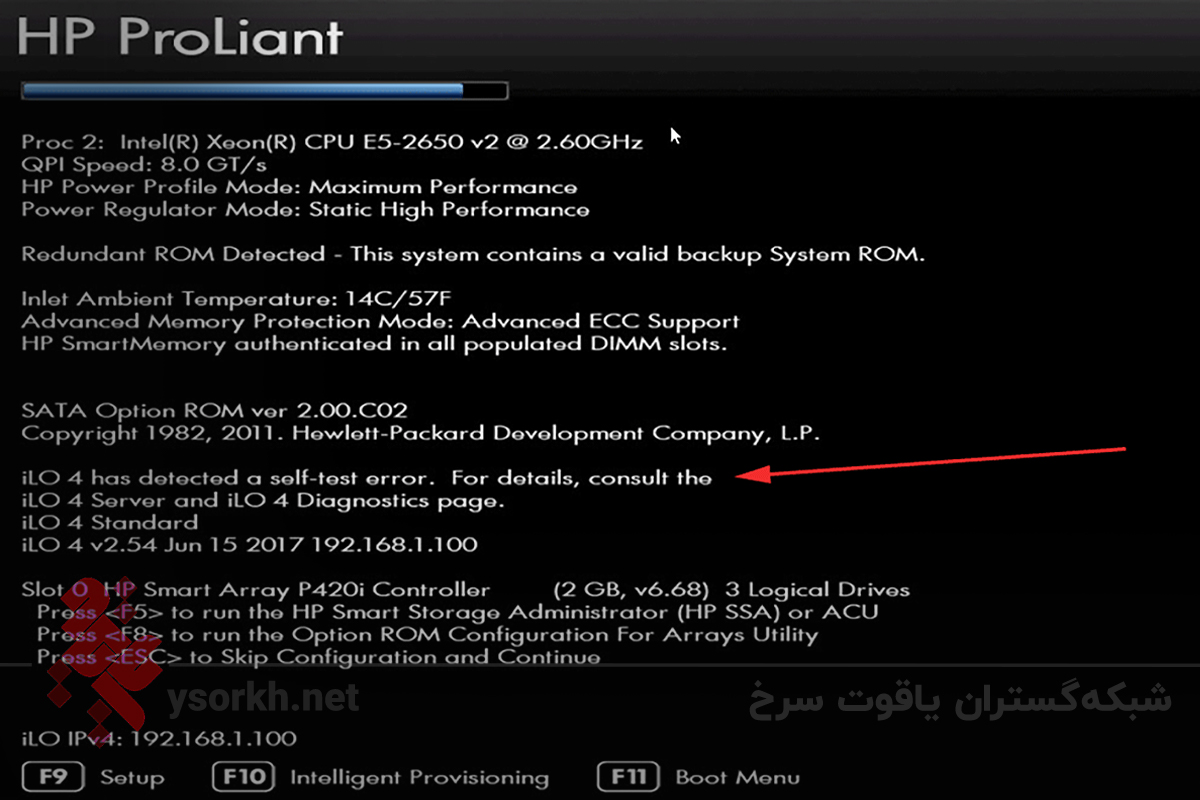

به روزرسانی منظم نرم افزار بر روی سرور ، گام اساسی در ایمن نگه داشتن آن در برابر هکرها است. نرم افزار منسوخ شده قبلاً به دلیل نقاط ضعف خود مورد کاوش قرار گرفته و این امکان را برای هکرها فراهم کرده است تا از این مزایا استفاده کرده و به سیستم شما آسیب برسانند. اگر همه چیز را به روز نگه دارید ، اطمینان حاصل می شود که برای محافظت به روز شده است.

به روزرسانی نرم افزار امنیت سرور را تضمین می کند. به روزرسانی های خودکار یکی از روش های تضمین فراموش نشدن هیچ بروزرسانی است. با این حال ، اجازه دادن به سیستم برای انجام چنین تغییراتی به تنهایی ممکن است خطرناک باشد. قبل از به روزرسانی ، روش خوبی است که عملکرد به روزرسانی را در یک محیط آزمایشی بررسی کنید.

حتماً کنترل پنل سرور را به طور مرتب به روز کنید. همچنین اگر از یکی از سیستم های مدیریت محتوا و همچنین افزونه های موجود در آن استفاده می کنید ، باید مرتباً به روز کنید. هر نسخه جدید شامل وصله های امنیتی برای رفع مشکلات شناخته شده امنیتی است.

5- اطلاعات سرور را پنهان کنید

سعی کنید اطلاعات مربوط به زیرساخت های زیرین را تا حد ممکن کم ارائه دهید. هرچه کمتر در مورد سرور شناخته شود ، بهتر است. همچنین ، بهتر است شماره نسخه های هر نرم افزاری را که روی سرور نصب کرده اید پنهان کنید. اغلب آنها ، به طور پیش فرض ، تاریخ دقیق انتشار را نشان می دهند که می تواند به هکرها هنگام جستجوی نقاط ضعف کمک کند. حذف این اطلاعات با حذف اطلاعات از سرآیند HTTP ، معمولاً ساده است.

6- Firewall(دیواره امنیتی) را تنظیم و نگهداری کنید

با کنترل و محدود کردن دسترسی به سیستم ، سرور خود را ایمن کنید. استفاده از CSF (Config Server and Firewall) برای تقویت امنیت سرور ضروری است. این کار فقط اتصالات مهم و اصلی خاص را محدود می کند و دسترسی به سایر خدمات را قفل می کند.

هنگام راه اندازی اولیه سرور یا هنگام ایجاد تغییر در سرویس های ارائه شده توسط سرور ، فایروال ایجاد کنید. به طور پیش فرض ، یک سرور معمولی سرویس های مختلفی از جمله خدمات عمومی ، خصوصی و داخلی را اجرا می کند.

خدمات عمومی عموماً توسط وب سرورهایی اجرا می شوند که باید اجازه دسترسی به یک وب سایت را بدهند. هر کسی می تواند از طریق اینترنت به این خدمات دسترسی پیدا کند ، اغلب به صورت ناشناس.

خدمات داخلی خدماتی هستند که هرگز نباید در معرض اینترنت یا دنیای خارج قرار بگیرند. آنها فقط از داخل سرور قابل دسترسی هستند و فقط اتصالات local را می پذیرند.

نقش فایروال اجازه ، محدود کردن و فیلتر کردن دسترسی با توجه به سرویسی است که کاربر برای آن مجاز است. فایروال را پیکربندی کنید تا همه سرویس ها به غیر از سرویس های اجباری برای سرور شما محدود شود.

7- محیط های چند سروری ایجاد کنید

جداسازی یکی از بهترین انواع محافظت از سرور است که می توانید داشته باشید. جداسازی کامل مستلزم داشتن سرورهای اختصاصی است که هیچ یک از اجزا را با سایر سرورها به اشتراک نمی گذارند. اگرچه این مدل ساده ترین مدیریت است و بیشترین امنیت را فراهم می کند ، اما پر هزینه است.

داشتن محیط های اجرای جداگانه در یک مرکز داده ، اصطلاحاً Separation of Duty (SoD) و تنظیم پیکربندی سرور را با توجه به عملکردهایی که سرور انجام می دهد ، امکان پذیر می کند. جداسازی سرورهای پایگاه داده و سرورهای برنامه وب ، یک روش استاندارد امنیتی است.

سرورهای پایگاه داده مستقل اطلاعات حساس و پرونده های سیستم را از هکرهایی که موفق به دسترسی به حساب های اداری می شوند ، ایمن می کنند. همچنین ، انزوا به مدیران سیستم اجازه می دهد تا با تنظیم فایروال های برنامه وب ، به طور جداگانه امنیت برنامه وب را پیکربندی کرده و سطح حمله را به حداقل برسانند.

8- محیط های مجازی مجزا ایجاد کنید

اگر توانایی تهیه و یا انزوای کامل با اجزای اختصاصی سرور را ندارید ، می توانید محیط های اجرا را نیز جدا کنید. انجام این کار به شما کمک می کند با مشکلات امنیتی که ممکن است به وجود بیاید ، اطمینان حاصل کنید که داده های دیگر به خطر نمی افتند. می توانید از بین کانتینرها یا مجازی سازی Virtual Machine انتخاب کنید که تنظیم آنها بسیار آسان تر است.

9- بر ورود به سیستم نظارت داشته باشید

استفاده از نرم افزار جلوگیری از نفوذ برای نظارت بر تلاشهای ورود به سیستم راهی برای محافظت از سرور خود در برابر حملات brute force است. در این حملات خودکار از روش آزمون و خطا استفاده می شود و سعی می شود هر ترکیبی از حروف و اعداد برای دسترسی به سیستم وجود داشته باشد.

نظارت و مدیریت کاربران ، امنیت بهتر سرور را تضمین می کند. نرم افزار پیشگیری از نفوذ بر کلیه پرونده های ورود به سیستم نظارت می کند و اگر تلاش برای ورود به سیستم مشکوک باشد ، تشخیص می دهد. اگر تعداد تلاشها از حد تعیین شده بیشتر باشد ، نرم افزار جلوگیری از نفوذ آدرس IP را برای مدت معینی یا حتی به طور نامحدود مسدود می کند.

10-مدیریت کاربران را انجام دهید

هر سرور یک کاربر ریشه دارد که می تواند هر دستوری را اجرا کند. به دلیل قدرتی که دارد ، اگر ریشه در دست شما قرار نگیرد ، می تواند برای سرور شما بسیار خطرناک باشد. به طور کلی ، غیرفعال کردن ورود ریشه در SSH کاملاً رایج است. از آنجا که کاربر ریشه بیشترین قدرت را دارد ، هکرها توجه خود را به تلاش برای شکستن رمز ورود کاربر خاص متمرکز می کنند. اگر تصمیم دارید این کاربر را کاملاً غیرفعال کنید ، مهاجمان را در معرض آسیب جدی قرار داده و سرور خود را از تهدیدات احتمالی نجات می دهید.

برای اطمینان از عدم سو استفاده افراد از امتیازات ریشه ، می توانید یک حساب کاربری محدود ایجاد کنید. این حساب از همان قدرت root برخوردار نیست اما همچنان قادر است با استفاده از دستورات sudo که مربوط به ریشه است، کارها را انجام دهد. بنابراین ، می توانید بیشتر کارها را با عنوان حساب کاربری محدود مدیریت کنید و فقط در صورت لزوم از حساب root استفاده کنید.

11- از این موارد در رمز عبور ها اجتتاب کنید

اگر می خواهید یک سرور ایمن داشته باشید ، مواردی وجود دارد که می خواهید در هنگام رمز عبور از آنها اجتناب کنید. در مرحله اول ، مراقب باشید که رمزهای عبور را در کجا ذخیره می کنید. آنها را روی تکه های کاغذ ننویسید و آنها را در اطراف دفتر پنهان کنید.

به طور کلی توصیه می شود از اطلاعات شخصی مانند سال تولد ، کد ملی و .. ، استفاده نکنید. حدس زدن این موارد بسیار آسان است ، به خصوص توسط افرادی که شخصاً شما را می شناسند.

از رمز عبور یکسان برای چندین حساب استفاده نکنید. با ریکاوری رمزهای عبور ، خود را در معرض خطر قابل توجهی قرار می دهید. اگر یک هکر موفق شود به یک حساب کاربری دسترسی پیدا کند ، ممکن است همه حساب های دیگر با همان رمز عبور در معرض خطر باشند. سعی کنید برای هر حساب جداگانه از یک رمز عبور متفاوت استفاده کنید و با استفاده از یک مدیر رمز عبور آنها را پیگیری کنید.