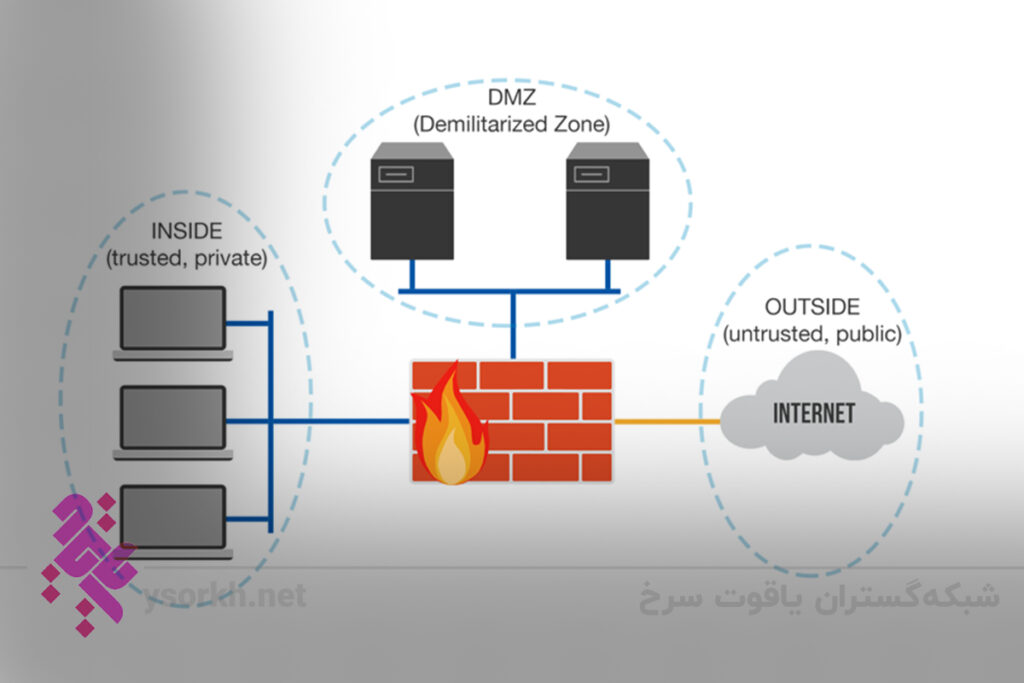

DMZمخفف Demilitarized Zone است. این رویکرد در زمان جنگ کره شمالی با کره جنوبی استفاده شد به اینصورت که یک منطقه غیر نظامی درست کردند تا خانواده ها و آشنایان دو کشوردر این منطقه با یکدیگر ملاقات کنند نام شبکه DMZ از این داستان برداشته شده است در واقع شبکه DMZ مجموعه ای از سرورهای شبکه است که در محیطی بیرون از شبکه LAN قرار گرفته و یک لایه امنیتی در مقابل محیط های ناامن مانند اینترنت به شبکه یک مجموعه اضافه میکند. در طراحی DMZ معمولا سرورهایی که با بیرون در ارتباط هستند قرار میگیرند مانند DNS Server، FTP Server، Mail Server، Proxy Server و Web Server این سرورها به صورت ایزوله هستند و دسترسی محدود به شبکه LAN دارد و این امکان را میدهد که این سرورها به اینترنت دسترسی داشته باشد اما شبکه خصوصی به صورت امن بتواند به فعالیت خود ادامه دهد. این رویکرد آسیب پذیری شبکه خصوصی یک مجموعه را کاهش میدهد و امنیت شبکه را افزایش میدهد.

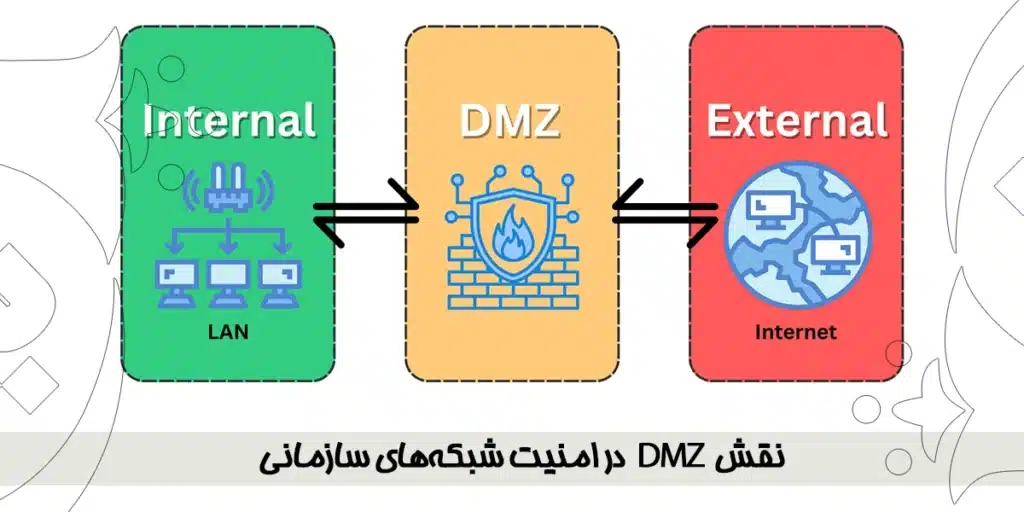

نقش DMZ در امنیت شبکههای سازمانی

شبکهی DMZ نقش یک لایهی امنیتی حیاتی را در معماری امنیت شبکههای سازمانی ایفا میکند؛ بهطوریکه با قرار دادن سرورهای در معرض دسترسی عمومی مانند وبسرور، سرور ایمیل یا سرویسهای کاربردی بین شبکه داخلی (LAN) و اینترنت، از دسترسی مستقیم مهاجمان به منابع حساس سازمان جلوگیری میشود. در این ساختار، حتی در صورت نفوذ به یکی از سرورهای مستقر در DMZ، شبکه داخلی همچنان ایزوله و محافظتشده باقی میماند و سطح حمله (Attack Surface) بهشکل محسوسی کاهش پیدا میکند. استفاده صحیح از DMZ همراه با فایروال، کنترل دسترسی و مانیتورینگ مداوم، به مدیران IT کمک میکند تا امنیت شبکه سازمانی را بدون کاهش دسترسپذیری سرویسها حفظ کرده و ریسک نفوذ، نشت اطلاعات و حملات جانبی را به حداقل برسانند.

تفاوت DMZ با شبکه داخلی (LAN) و شبکه خارجی (Internet)

شبکهی DMZ از نظر جایگاه و سطح دسترسی، نقش یک ناحیهی حائل امنیتی بین شبکه داخلی (LAN) و شبکه خارجی (Internet) را ایفا میکند؛ در حالیکه LAN شامل منابع حساس سازمان مانند سرورهای مالی، دیتابیسها و سیستمهای داخلی با بالاترین سطح اعتماد است و Internet کاملاً غیرقابل اعتماد و خارج از کنترل سازمان محسوب میشود، DMZ بهعنوان یک منطقه نیمهامن (Semi-Trusted Zone) طراحی میشود تا سرویسهایی که باید در دسترس کاربران بیرونی باشند، بدون ایجاد دسترسی مستقیم به شبکه داخلی ارائه شوند. این تفکیک باعث میشود حتی در صورت compromise شدن سرویسهای DMZ، مهاجم نتواند بهراحتی به LAN نفوذ کند و سطح امنیت کلی شبکه سازمانی بهطور قابلتوجهی افزایش یابد.

| ویژگی | شبکه داخلی (LAN) | شبکه DMZ | شبکه خارجی (Internet) |

|---|---|---|---|

| سطح اعتماد | بسیار بالا (Trusted) | متوسط (Semi-Trusted) | بسیار پایین (Untrusted) |

| دسترسی کاربران خارجی | ندارد | دارد (کنترلشده) | آزاد |

| نوع سرویسها | دیتابیس، حسابداری، مجازیسازی، سیستمهای داخلی | وبسرور، ایمیل، VoIP، VMS | سرویسهای عمومی |

| میزان امنیت | بالاترین سطح امنیت | امنیت بالا با کنترل فایروال | خارج از کنترل سازمان |

| ریسک نفوذ | پایین | متوسط | بالا |

| ارتباط مستقیم با LAN | — | محدود و فیلترشده | ندارد |

| هدف اصلی | اجرای فرآیندهای حیاتی سازمان | ایزولهسازی سرویسهای در معرض اینترنت | دسترسی عمومی |

شبکه DMZ چگونه کار میکند؟

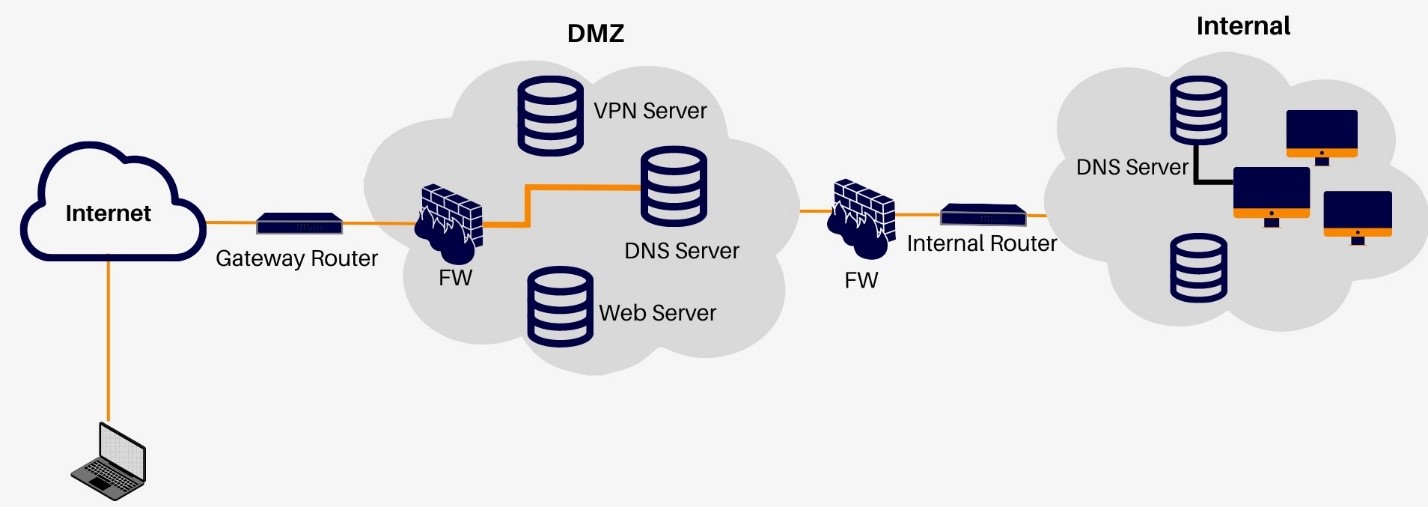

بگذارید با یک مثال قضیه را برایتان روشن کنم. فرض کنید یک کسب و کار اینترنتی دارید ومیخواهید وبسایتی داشته باشید که محصولات و یا خدماتی را در آن به فروش برسانید، خب برای راه اندازی این وب سایت شما دو راه حل دارید اول اینکه با کمک یک شرکت هاستینگ وبسایتتان را راه اندازی کنید که تمهیدات امنیتی و ریسورس ها به عهده آنها است و دوم اینکه خودتان سرور داشته باشید و وبسایتتان را روی سرور خودتان راه اندازی کنید که در اینجا باید شبکه DMZ راه اندازی کنید. راه حل اول برای کسب و کارهای کوچک و متوسط مناسب است چرا که با پرداخت هزینه کمتر نسبت به راه حل دوم میتوانند وبسایتشان را راه اندازی کنند و اما راه حل دوم برای سازمان ها و مجموعه های بزرگ که نیروی فنی و تجهیزات مورد نیاز را دارند مناسب است. در راه حل دوم برای افزایش امنیت وبسایت و شبکه خصوصی باید از شبکه DMZ استفاده کنید و وب سرورتان را درون آن قرار دهید. در محیط DMZ در حالت ایده ال وب سرور بین دو فایروال قرار دارد که ترافیک ورودی از اینترنت و ورودی به LAN توسط این فایروال ها فیلتر میشود.

نقش فایروالها در پیادهسازی شبکه DMZ

در پیادهسازی شبکه DMZ، فایروالها نقش ستون فقرات امنیتی را ایفا میکنند و با تفکیک دقیق ترافیک بین Internet، DMZ و شبکه داخلی (LAN)، مانع از دسترسی مستقیم و غیرمجاز به منابع حساس سازمان میشوند؛ بهطوریکه فایروال خارجی فقط اجازه ارتباط کاربران اینترنت با سرویسهای مشخصشده در DMZ (مانند وبسرور یا سرور VoIP) را میدهد و فایروال داخلی نیز ارتباط DMZ با شبکه داخلی را به حداقل، کنترلشده و مبتنی بر سیاستهای امنیتی محدود میکند. در این سناریو، کاربر اینترنتی درخواست خود را ابتدا به فایروال ارسال میکند، پس از بررسی قوانین دسترسی و فیلترهای امنیتی، ترافیک مجاز به سرور مستقر در DMZ هدایت میشود و پاسخ سرور بدون افشای ساختار شبکه داخلی به کاربر بازمیگردد؛ در نتیجه حتی در صورت نفوذ به سرور DMZ، مسیر دسترسی به LAN مسدود باقی مانده و امنیت شبکه سازمانی حفظ میشود.

انواع معماری شبکه دی ام زد

معماریهای مختلف شبکه DMZ با هدف ایجاد تعادل بین سطح امنیت، پیچیدگی پیادهسازی و هزینه طراحی میشوند و انتخاب هر معماری به اندازه سازمان، حساسیت سرویسها و بودجه IT بستگی دارد. بهطور کلی، رایجترین انواع معماری DMZ شامل DMZ تکفایرواله برای شبکههای کوچک و متوسط، DMZ دوفایرواله برای سازمانهای امنیتمحور و DMZ مبتنی بر VLAN برای زیرساختهای مدرن و مجازیسازیشده است که هرکدام سطح متفاوتی از ایزولاسیون و کنترل دسترسی را فراهم میکنند.

DMZ تکفایرواله (Single Firewall DMZ)

در معماری DMZ تکفایرواله، یک فایروال با حداقل سه اینترفیس (Internet، DMZ و LAN) وظیفه کنترل ترافیک را بر عهده دارد. در این ساختار، فایروال با استفاده از قوانین دسترسی (Access Control Rules) مشخص میکند که چه ترافیکی از اینترنت به سرورهای DMZ مجاز است و چه ارتباطی بین DMZ و شبکه داخلی اجازه داده شود. این معماری بهدلیل هزینه کمتر و سادگی پیادهسازی، گزینهای مناسب برای سازمانهای کوچک و متوسط محسوب میشود، اما از نظر امنیتی نسبت به مدلهای پیشرفتهتر، سطح ایزولاسیون پایینتری دارد.

DMZ دوفایرواله (Dual Firewall DMZ)

در معماری DMZ دوفایرواله، از دو فایروال مجزا استفاده میشود؛ فایروال اول بین اینترنت و DMZ و فایروال دوم بین DMZ و شبکه داخلی قرار میگیرد. این ساختار باعث ایجاد دو لایه دفاعی مستقل میشود و در صورت compromise شدن فایروال یا سرورهای DMZ، همچنان یک سد امنیتی دیگر از شبکه داخلی محافظت میکند. این معماری بیشترین سطح امنیت را ارائه میدهد و معمولاً در سازمانهای بزرگ، مراکز داده و محیطهایی با دادههای حساس مانند سیستمهای مالی یا مجازیسازی گسترده استفاده میشود، هرچند هزینه و پیچیدگی مدیریت آن بالاتر است.

DMZ مبتنی بر VLAN

در DMZ مبتنی بر VLAN، جداسازی منطقی شبکه بهجای تفکیک فیزیکی انجام میشود و سرورهای DMZ در یک VLAN مجزا تعریف میشوند که توسط فایروال یا سوئیچهای لایه ۳ کنترل میگردد. این معماری بهویژه در زیرساختهای مدرن، مجازیسازیشده و دیتاسنتری که از سرورهای قدرتمند مانند HPE ProLiant استفاده میکنند، بسیار رایج است. مزیت اصلی این روش انعطافپذیری بالا، کاهش هزینه سختافزار و مقیاسپذیری سریع است، اما امنیت آن بهشدت وابسته به پیکربندی صحیح VLAN و قوانین فایروال خواهد بود.

جدول مقایسه معماریهای شبکه DMZ از نظر امنیت و هزینه

| نوع معماری DMZ | سطح امنیت | هزینه پیادهسازی | پیچیدگی مدیریت | مناسب برای |

|---|---|---|---|---|

| DMZ تکفایرواله | متوسط | پایین | کم | سازمانهای کوچک و متوسط |

| DMZ دوفایرواله | بسیار بالا | بالا | زیاد | سازمانهای بزرگ و امنیتمحور |

| DMZ مبتنی بر VLAN | بالا (وابسته به تنظیمات) | متوسط تا پایین | متوسط | زیرساختهای مجازیسازی و دیتاسنتر |

طراحی و ساختار شبکهی DMZ در سازمانها

طراحی و ساختار شبکهی DMZ در سازمانها باید بر اساس رشد آینده، سطح تهدیدات و حساسیت سرویسها انجام شود؛ بهویژه در سازمانهای در حال توسعه، اصول طراحی DMZ بر جداسازی دقیق لایهها، حداقلسازی دسترسیها و امکان مقیاسپذیری متمرکز است. در این رویکرد، ابتدا سرویسهایی که نیاز به دسترسی از اینترنت دارند شناسایی شده و بهصورت ایزوله در DMZ قرار میگیرند، سپس ارتباط آنها با شبکه داخلی تنها از طریق پورتها و پروتکلهای کاملاً کنترلشده برقرار میشود. انتخاب سختافزار مناسب نقش کلیدی دارد و استفاده از سرورهای HP مانند سری HPE ProLiant بهدلیل پایداری بالا، پشتیبانی از مجازیسازی، قابلیت Redundancy و دسترسی آسان به قطعات، گزینهای ایدهآل برای استقرار سرویسهای DMZ محسوب میشود.

از منظر امنیتی، طراحی DMZ باید شامل فایروال چندلایه، مانیتورینگ ترافیک، ثبت لاگ، بهروزرسانی مستمر سیستمعامل و سرویسها و تفکیک VLANها باشد تا سطح حمله به حداقل برسد. برای شرکتهای متوسط و بزرگ، بهترین ساختار DMZ معمولاً ترکیبی از معماری دوفایرواله یا DMZ مبتنی بر VLAN در کنار سرورهای قدرتمند و مقیاسپذیر HP است که ضمن حفظ امنیت بالا، امکان توسعه زیرساخت و افزودن سرویسهای جدید را بدون بازطراحی اساسی شبکه فراهم میکند.

مزایا و معایب راهاندازی شبکهی DMZ

راهاندازی شبکهی DMZ یکی از مؤثرترین راهکارها برای افزایش امنیت زیرساختهای سازمانی است، اما مانند هر معماری شبکهای، مزایا و معایب خاص خود را دارد که مدیران IT باید پیش از پیادهسازی، آنها را بهدقت بررسی کنند. در ادامه، مهمترین مزایا و معایب شبکه DMZ از دیدگاه سازمانهای متوسط و در حال رشد بررسی شده است.

مزایای راهاندازی شبکهی DMZ

شبکه DMZ با ایجاد یک ناحیهی حائل بین اینترنت و شبکه داخلی، سطح حمله (Attack Surface) را بهشکل قابلتوجهی کاهش میدهد و مانع از دسترسی مستقیم مهاجمان به منابع حساس سازمان میشود. این معماری امکان ارائه امن سرویسهایی مانند وبسرور، ایمیل، VoIP و سیستمهای مانیتورینگ را فراهم میکند، بدون آنکه امنیت LAN به خطر بیفتد. همچنین DMZ باعث افزایش کنترل مدیران IT بر ترافیک ورودی و خروجی، بهبود مانیتورینگ امنیتی و تفکیک بهتر سرویسهای حیاتی میشود. در سازمانهایی که از سرورهای قدرتمند مانند سرورهای HP استفاده میکنند، DMZ بهراحتی قابل مقیاسپذیری بوده و با رشد کسبوکار میتوان سرویسهای جدید را بدون تغییر اساسی در ساختار شبکه اضافه کرد.

معایب و چالشهای راهاندازی شبکهی DMZ

در مقابل، پیادهسازی شبکه DMZ نیازمند طراحی دقیق، دانش تخصصی شبکه و امنیت و صرف هزینه بیشتر برای تجهیزات سختافزاری مانند فایروال و سرور است. افزایش پیچیدگی معماری شبکه، مدیریت و نگهداری DMZ را برای تیمهای IT کوچک دشوارتر میکند و در صورت پیکربندی نادرست قوانین فایروال یا VLAN، این ساختار میتواند به یک نقطه ضعف امنیتی تبدیل شود. علاوه بر این، بهروزرسانی مداوم سرورها، پایش امنیتی و مدیریت لاگها نیازمند زمان و منابع انسانی بیشتری است که باید در برنامهریزی سازمان لحاظ شود.

کاربرد شبکهی DMZ در سناریوهای واقعی سازمانی

شبکهی DMZ در سناریوهای واقعی سازمانی نقش کلیدی در ارائه امن سرویسهای حیاتی ایفا میکند و به سازمانها اجازه میدهد بدون بهخطر انداختن شبکه داخلی، خدمات خود را در اختیار کاربران بیرونی قرار دهند. در ادامه، مهمترین کاربردهای شبکه DMZ در محیطهای عملیاتی که بهطور مستقیم با زیرساخت سرور و امنیت سازمان در ارتباط هستند بررسی میشود.

شبکه DMZ برای سرور مناسب حسابداری

در سازمانهایی که دسترسی راه دور به نرمافزارهای حسابداری، ERP یا گزارشهای مالی وجود دارد، قرار دادن لایه دسترسی یا Application Server در DMZ باعث میشود کاربران بیرونی بدون ارتباط مستقیم با دیتابیس مالی داخل LAN به سرویس متصل شوند. این ساختار ریسک نفوذ به اطلاعات مالی را به حداقل رسانده و کنترل دقیقتری بر ترافیک و احراز هویت فراهم میکند.

شبکه DMZ برای سرور مناسب هوش مصنوعی (AI Server)

در پروژههای هوش مصنوعی که APIها یا سرویسهای پردازشی باید از خارج سازمان قابل دسترس باشند، DMZ بهعنوان یک لایه امن برای ارائه مدلها و سرویسهای AI عمل میکند. در این سناریو، سرورهای قدرتمند پردازشی در DMZ مستقر شده و ارتباط آنها با دیتاستهای داخلی بهصورت محدود و کنترلشده انجام میشود تا امنیت دادههای آموزشی حفظ گردد.

شبکه DMZ برای سرور مناسب دوربین مداربسته (CCTV / VMS)

در سیستمهای نظارت تصویری که نیاز به مشاهده تصاویر از خارج سازمان وجود دارد، قرار دادن سرور VMS یا Web Interface در DMZ یک راهکار استاندارد امنیتی محسوب میشود. این کار از دسترسی مستقیم کاربران اینترنت به شبکه داخلی و تجهیزات ذخیرهسازی جلوگیری کرده و امنیت زیرساخت مانیتورینگ را افزایش میدهد.

شبکه DMZ برای سرور مناسب مجازیسازی

در محیطهای مجازیسازی سازمانی، DMZ برای میزبانی سرویسهای عمومی یا ماشینهای مجازی در معرض اینترنت استفاده میشود، در حالیکه هسته زیرساخت مجازیسازی در شبکه داخلی باقی میماند. این تفکیک باعث افزایش امنیت Hypervisor و ماشینهای حساس شده و مدیریت دسترسیها را سادهتر میکند.

شبکه DMZ برای سرور مناسب VoIP و مرکز تماس

در زیرساختهای VoIP و مرکز تماس، سرورهایی مانند SIP Server یا Gatewayها معمولاً در DMZ قرار میگیرند تا ارتباط امن با کاربران و اپراتورهای بیرونی برقرار شود. این معماری از نفوذ مستقیم به شبکه داخلی جلوگیری کرده و کیفیت، پایداری و امنیت ارتباطات صوتی را تضمین میکند.

خرید سرور برای مرکز تماس و VoIP

جمعبندی: آیا راهاندازی شبکه DMZ برای سازمان شما ضروری است؟

در پاسخ به این سؤال که آیا راهاندازی شبکه DMZ برای سازمان شما ضروری است یا خیر، باید گفت هر سازمانی که حداقل یک سرویس در معرض اینترنت دارد—مانند وبسایت، VoIP، دسترسی راه دور، سیستمهای مانیتورینگ یا APIهای سازمانی—به DMZ بهعنوان یک لایه امنیتی ضروری نیاز دارد. شبکه DMZ با ایزولهسازی سرویسهای عمومی از شبکه داخلی، ریسک نفوذ، نشت اطلاعات و حملات جانبی را بهشکل چشمگیری کاهش میدهد و به مدیران IT امکان میدهد امنیت را همزمان با رشد زیرساخت حفظ کنند. برای شرکتهای متوسط و بزرگ، بهویژه سازمانهایی که از سرورهای قدرتمند و قابلاعتماد مانند انواع سرور HP استفاده میکنند، DMZ نهتنها یک انتخاب اختیاری بلکه بخشی از معماری استاندارد امنیت شبکه محسوب میشود؛ بنابراین اگر سازمان شما در مسیر توسعه دیجیتال قرار دارد، پیادهسازی اصولی شبکه DMZ یک سرمایهگذاری هوشمندانه و آیندهنگرانه خواهد بود.