اتصال Remote Desktop یا همان RDP یکی از کلیدیترین ابزارها برای مدیریت از راه دور ویندوز سرور در زیرساختهای سازمانی است، بهویژه زمانی که سرور روی سختافزارهای HP نصب شده باشد. با وجود اهمیت بالای RDP، مدیران IT اغلب با خطاهای متنوعی مانند عدم اتصال، ارور لایسنس ریموت دسکتاپ، تنظیمات نادرست Group Policy یا مشکلات شبکهای مواجه میشوند که ممکن است ساعتها زمان آنها را صرف عیبیابی کند. در این راهنما، با تکیه بر مستندات رسمی مایکروسافت و منابع معتبر جهانی، به بررسی گامبهگام روشهای رفع مشکلات RDP در ویندوز سرور، بهینهسازی تنظیمات برای سرور HP و افزایش امنیت اتصال از راه دور میپردازیم تا بتوانید با اطمینان، دسترسی پایدار و ایمنی به سرورهای خود داشته باشید.

پیشنیازهای اتصال موفق به RDP در ویندوز سرور

برای اتصال موفق به Remote Desktop، ابتدا باید Remote Desktop Services (RDS) روی یکی از نسخههای پشتیبانیشده ویندوز سرور (مانند 2016، 2019، 2022 یا 2025) نصب و اجرا شود؛ نسخههای سروری باید در همان دامنه AD قرار داشته باشند و نام و آدرس IP باید بهدرستی تنظیم شوند. همچنین باید RDP روی سیستم مقصد فعال و پورت TCP ۳۳۸۹ (و در صورت استفاده از UDP، پورت UDP ۳۳۸۹) باز باشد؛ تنظیمات فایروال و کنترل پنل دریافت RDP باید دسترسی را مجاز کنند. لازم است حساب کاربری شما در گروه Administrators یا Remote Desktop Users قرار داشته باشد و گزینه Network Level Authentication (NLA) فعال باشد تا امنیت اتصال تضمین شود. همچنین کارت شبکه باید توان اتصال Gigabit را داشته باشد و سختافزار سرور مطابق حداقل مشخصات سختافزاری ویندوز سرور عمل کند.

جدول: تنظیمات پیشنیاز و ابزارهای بررسی اولیه

| لایه | مؤلفه | توصیه / ابزار بررسی |

|---|---|---|

| سیستم عامل | نسخه پشتیبانیشده (2016/2019/2022/2025) | مقایسه با Microsoft Docs |

| سرویس | Remote Desktop Services نصب و فعال | بررسی Services و نقش RDS |

| شبکه | پورت TCP/UDP ۳۳۸۹ باز باشد | استفاده از telnet/Ping/Portqry |

| امنیت | کاربر عضو گروه مناسب، NLA فعال | تنظیمات System Properties |

| سختافزار | حداقل CPU، RAM، کارت شبکه گیگابیت | استانداردهای Windows Server |

۱. بررسی وضعیت شبکه و فایروال

اتصال RDP نیاز دارد که شبکه داخلی (یا از راه دور از طریق VPN) بدون محدودیت به پورت TCP ۳۳۸۹ دسترسی داشته باشد. هم فایروال ویندوز سرور و هم تجهیزات شبکه (روتر، سوئیچ) باید اجازه اتصال را بدهند؛ در صورت دسترسی از بیرون شبکه، استفاده از port forwarding یا اتصال VPN توصیه میشود تا امنیت حفظ شود.

۲. فعالسازی RDP در تنظیمات System Properties

برای اینکه ویندوز سرور بهعنوان میزبان RDP عمل کند، باید در تنظیمات System Properties گزینه Remote Desktop فعال گردد. این کار میتواند از طریق Settings، Control Panel، خط فرمان یا PowerShell انجام شود. همچنین باید Network Level Authentication (NLA) فعال باشد تا قبل از ایجاد نشست، اعتبارسنجی انجام شود.

۳. نقش پورت TCP ۳۳۸۹ و اطمینان از باز بودن آن

RDP بهطور پیشفرض از پورت TCP ۳۳۸۹ (و UDP ۳۳۸۹ در نسخههای جدید) برای ارتباط استفاده میکند. اگر این پورتها روی فایروال یا روتر بسته باشند، اتصال برقرار نخواهد شد. بنابراین باید rule مناسب در فایروال ویندوز ایجاد شده و در مورد دسترسی از اینترنت، تنظیمات NAT/port forwarding هم بررسی شود.

۴. اشتباه در آدرس IP یا DNS

یک اشتباه رایج اتصال، استفاده نادرست از نام میزبان یا آدرس IP است. اگر DNS تنظیم نشده باشد، اتصال با نام ناکام میماند؛ پیشنهاد میشود اتصال با IP تست شود تا مسأله DNS در مرحله بعد حل گردد HP.

۵. عدم مطابقت نسخه پروتکل RDP

اگر کلاینت یا سرور از نسخههای قدیمیتری از RDP استفاده کند یا TLS/Network Level Authentication پشتیبانی نشود، اتصال ممکن است برقرار نشود. بهترین روش استفاده از ویندوز ۱۰/۱۱ Pro/Enterprise یا نسخه جدید RDP است تا سازگاری کامل حفظ شود Microsoft Learn.

۶. بلاک شدن توسط Group Policy

در صورت وجود Group Policy محدودکننده (مثلاً غیرفعال کردن RDP یا محدودیت در پورت)، اتصال نمیتواند برقرار شود. باید تنظیمات GPO یا Local Policy بررسی شود و مطمئن شوید خطمشیها جلوی RDP را نمیگیرند.

۷. استفاده همزمان کاربران یا محدودیت در لایسنس

اگر اجازه لایسنس کافی (User/Device CAL) تنظیم نشده باشد، کاربران تازه نمیتوانند وارد شوند. همچنین سیستم با محدودیت نشست فعال مواجه میشود. بررسی سرویس Remote Desktop Licensing ضروری است و لازم است Role Licensing Server فعال باشد و CALها تخصیص یابد.

بیشتر بخوانید: مشکلات کارت شبکه سرور: جدول NIC Error و روش عیب یابی

RDP Errors

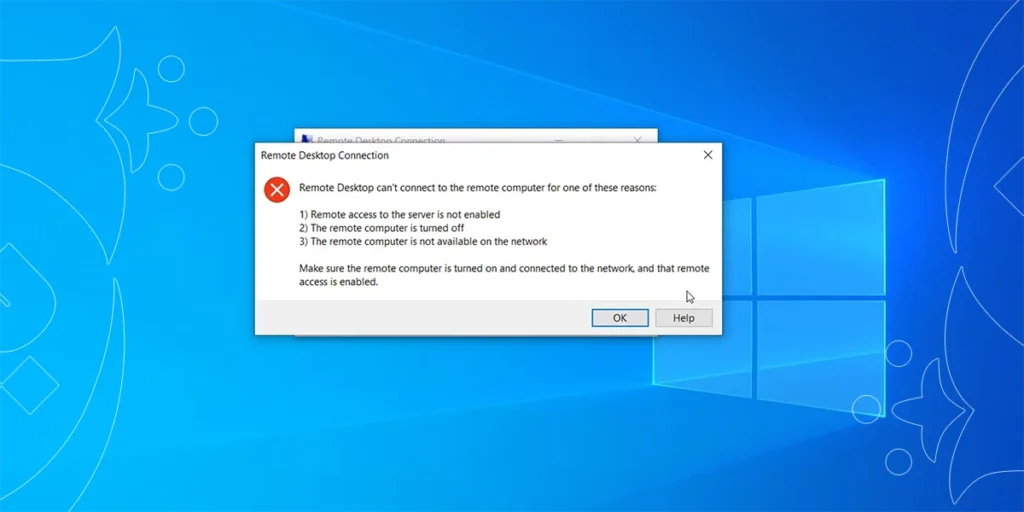

دلایل اصلی بروز خطا در اتصال Remote Desktop (Cannot Connect to Remote Desktop)

اتصال ناموفق RDP معمولاً ناشی از مشکلات زیر است: شبکه قطع شده یا مسیر ارتباطی وجود ندارد، پورت مورد نیاز RDP (TCP/UDP ۳۳۸۹) توسط فایروال یا NAT مسدود شده، سرویس Remote Desktop روی سرور متوقف یا تنظیم نشده، پیکربندی نادرست گواهی SSL یا مشکل در احراز هویت (مانند CredSSP)، فشار زیاد بر سرور یا محدودیت لایسنس، و خطاهای سطح DNS، آدرس IP یا تنظیمات Group Policy.

۱. Network failure (مشکلات شبکه)

قطع شدن یا محدودیت در مسیر ارتباطی—به ویژه VPN یا subnet های جدا—میتواند باعث شود بستههای RDP به سرور نرسند. رفع سریع این مشکل با تست ping یا اتصال از کلاینتی که قبلاً موفق بوده، امکانپذیر است TechTarget.

۲. Firewall problems (مسدود شدن توسط فایروال)

بسیاری از فایروالها یا دستگاههای شبکه مانند روتر/سوئیچ ترافیک RDP را مسدود میکنند. باید ruleهای inbound برای پورت ۳۳۸۹ در ویندوز فایروال و تجهیزات شبکه بررسی و تأیید شوند.

۳. SSL certificate issues (مشکلات گواهی SSL)

اگر گواهی سرور منقضی شده باشد، تنظیم نشده یا نام CN با نام سرور تطابق نداشته باشد، کلاینت اتصال را رد میکند. همچنین گواهی باید توسط کلاینت شناسایی شده و قابل اعتماد باشد.

۴. Credentials or permission issues (اشتباهات اعتبارسنجی یا مجوزها)

استفاده از نامکاربری یا رمز عبور نادرست یا عدم عضویت در گروههای مناسب مانند Remote Desktop Users باعث عدم اتصال میشود. همچنین در صورت ذخیرهسازی اعتبارنامه اشتباه، RDP ممکن است از اتصال جلوگیری کند .

۵. Service not running or RDP powered off (سرویس RDP از کار افتاده یا خاموش است)

اگر سرویس Remote Desktop Services اجرا نشود یا سرور خاموش باشد، امکان اتصال وجود ندارد. بررسی Status سرویس و روشن بودن سرور ضروری است.

۶. Port conflicts or changed listener port (تداخل پورت یا تغییر پورت پیشفرض)

اگر برنامه دیگری پورت ۳۳۸۹ را اشغال کند یا پورت RDP در رجیستری به مقدار دیگری تغییر داده شده باشد، اتصال امکانپذیر نخواهد بود. باید پورت ورود (listener) و تداخل با سایر برنامهها بررسی شود.

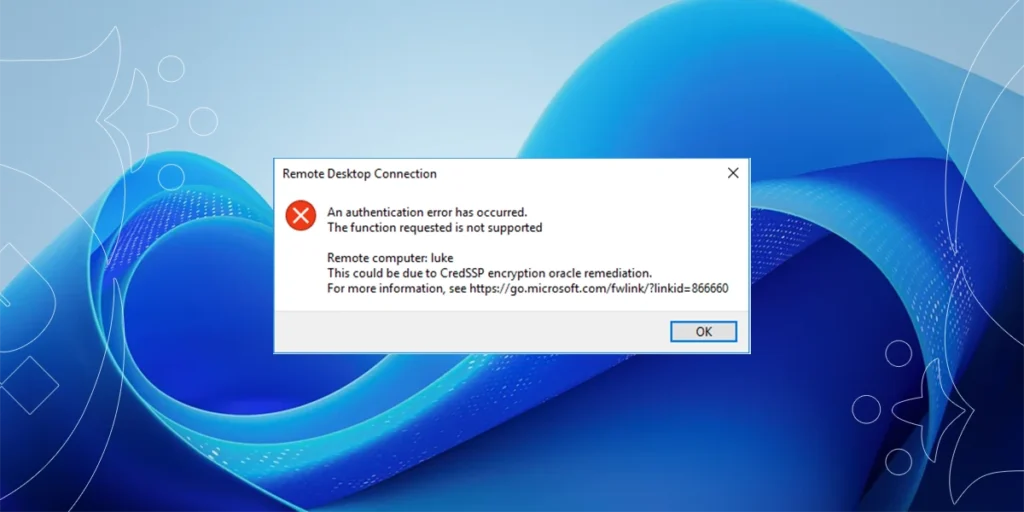

۷. Mismatched RDP version or CredSSP issues (ناسازگاری پروتکل یا خطای CredSSP)

اختلاف در نسخه RDP بین کلاینت و سرور یا بروزرسانیهای نامتوازن مربوط به CredSSP میتواند منجر به خطای authentication شود. سرور و کلاینت باید در هماهنگی باشند .

۸. DNS or IP address misconfiguration (پیکربندی نادرست DNS یا IP)

اگر اتصال با نام DNS انجام شود ولی نام بهدرستی resolve نشود، کلاینت ناموفق خواهد بود. اتصال با IP مستقیم پیشنهاد میشود و در صورت نیاز entry در فایل hosts تنظیم گردد.

بررسی ارورهای متداول RDP و روشهای حل آنها

خطاهایی مانند «Cannot connect to remote desktop»، «An authentication error has occurred»، یا پیامهایی مبنی بر مشکلات لایسنس اغلب بهدلیل پیکربندی اشتباه شبکه یا فایروال، ناهماهنگی در نسخه پروتکل RDP و CredSSP، گواهی SSL نامعتبر، حساب کاربری فاقد مجوز، سرویس RDP خاموش یا پورت تغییر یافته و تنظیمات مرتبط با لایسنس رخ میدهند. برای رفع آنها معمولاً باید شبکه و فایروال را بررسی، CredSSP را با نصب آپدیتهای لازم هماهنگ، گواهی را اصلاح، دسترسی کاربران را تنظیم، سرویس Remote Desktop را فعال، و پیکربندی لایسنس RDS را اصلاح کنید.

جدول خطاهای رایج RDP و راهحلهای پیشنهادی

| نوع خطا | علت احتمالی | راهحل پیشنهادی |

|---|---|---|

| Authentication Error | اشتباه در CredSSP یا credentials | همگامسازی آپدیتها، تنظیم Encryption Oracle |

| فایروال مسدود است | پورت TCP/UDP ۳۳۸۹ بسته است | ایجاد یا اصلاح rule فایروال |

| سرویس RDP فعال نیست | Remote Desktop Services خاموش | بررسی سرویس و فعالسازی |

| CredSSP Error | ناسازگاری نسخههای معمولاً پس از CVE-۲۰۱۸-۰۸۸۶ | نصب آپدیت، تغییر Policy |

| گواهی SSL نامعتبر | گواهی منقضی یا غیر قابل اعتماد است | نصب گواهی صحیح و معتبر |

| محدودیت نشست | نبود CAL یا تعداد نشست محدود | نصب Role RD Session + تخصیص CAL |

| تغییر پورت | پورت listener تغییر کرده | چک رجیستری و پیکربندی هماهنگ فایروال و کلاینت |

RDP Authentication Errors

۱. Authentication Errors (خطاهای احراز هویت)

پیامهایی مانند “your credentials did not work” معمولاً به ورود نامکاربری/رمز عبور اشتباه، کش اعتبارنامه قدیمی، یا عدم عضویت کاربر در گروه Remote Desktop Users/Admins مربوط هستند. ابتدا فرمت صحیح (مثلاً DOMAIN\username) را بررسی کرده و کش Credential Manager را پاک کنید. در محیطهای دامنهای، بررسی گروهها و Policy مربوط به Delegation ضروری است.

۲. Windows Firewall یا فایروال شبکه

اگر rule اجازه ترافیک inbound پورت TCP/UDP ۳۳۸۹ در فایروال ویندوز یا تجهیزات شبکه فعال نباشد یا تغییری در پورت پیشفرض RDP اعمال شده باشد، اتصال برقرار نمیشود. بررسی یا اضافه کردن rule مناسب و تطابق پورت ثبتشده در رجیستری با تنظیمات فایروال ضروری است.

۳. Remote Desktop Service غیرفعال یا Listener بر ناپدید باشد

اگر سرویس Remote Desktop Services فعال نباشد یا سرویس RDP Listener خاموش یا ناکارآمد شده باشد، هیچاتصالی برقرار نخواهد شد. باید وضعیت سرویس را در بخش Services بررسی، مجدداً راهاندازی یا پیکربندی نمایید.

۴. CredSSP / Encryption Oracle Remediation Errors

این خطا پس از اعمال بهروزرسانی امنیتی CVE‑2018‑0886 رخ میدهد؛ زمانی که کلاینت پچ شده ولی سرور نه. برای رفع، هر دو سیستم را بهروزرسانی کنید یا موقتا در کلاینت یا سرور از طریق Group Policy گزینه Encryption Oracle Remediation را برابر Vulnerable قرار دهید یا تنظیم رجیستری آن را انجام دهید.

۵. مشکلات گواهی SSL

اگر گواهی TLS/SSL منقضی شده یا CN آن با نام سرور همخوانی ندارد یا در کلاینت قابل اعتماد نیست، ارتباط RDP ممکن است رد شود. باید گواهی معتبر را نصب یا ارزیابی نمایید و تنظیمات certificate در پیکربندی RDP را بررسی کنید.

۶. محدودیت تعداد نشست یا مشکل لایسنس RDS

در نسخههای استاندارد ویندوز سرور تنها دو اتصال مدیریتی بدون لایسنس امکانپذیر است. برای کاربران بیشتر باید نقش RD Session Host نصب و لایسنس (Per User یا Per Device CAL) اختصاص یابد. در صورت مشکل در issuing CAL ها، استفاده از RD Licensing Diagnoser و بازنشانی X509 Certificate Keys راهحل مناسبی است.

۷. پورت غیرسازگار یا تغییرپورت RDP

اگر پورت پیشفرض ۳۳۸۹ تغییر کرده یا سرویس دیگری آن را اشغال کرده باشد، افراد قادر به اتصال نخواهند بود. باید مقدار PortNumber در رجیستری (RDP‑Tcp) چک شده و فایروال و کلاینت متناسب با آن پیکربندی شوند.

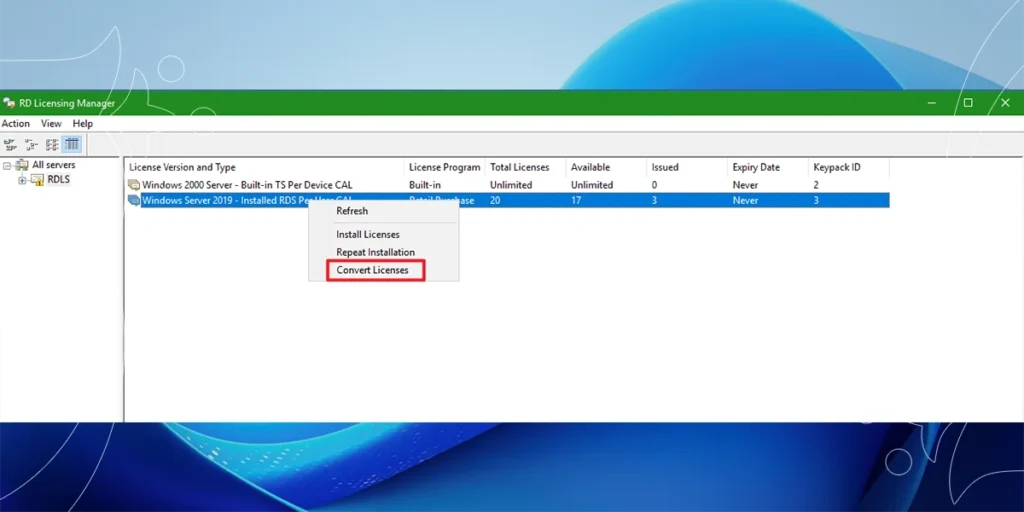

رفع مشکل لایسنس ریموت دسکتاپ ویندوز سرور

مشکلات مربوط به لایسنس RDP (RDS CAL) معمولاً زمانی بروز میکنند که سرور RD Session Host نقشی برای Licensing نداشته باشد یا CALهای کافی تخصیص نیافته باشند. بدون راهاندازی یک Remote Desktop Licensing Server معتبر و ثبت لایسنس (User یا Device CAL)، پس از پایان دوره grace (معمولاً ۱۲۰ روز)، کاربران جدید قادر به اتصال نیستند. همچنین، اگر کش لایسنس در سمت کلاینت معیوب باشد، خطاهای غیرمنتظره رخ میدهد. برای حل، نخست باید نوع صحیح CAL را انتخاب و ثبت کنید، سپس سرور license را کانفیگ و فعال نمایید و نهایتاً در صورت وجود مشکل، کش لایسنس کلاینت را پاکسازی نمایید.

تفاوت بین RDS CAL و User/Device CAL

RDS CAL یکی از انواع Client Access License است که برای اتصال از طریق Remote Desktop Services نیاز است. این CAL میتواند بهصورت Per User یا Per Device صادر شود:

-

Per User CAL به هر فرد اختصاص داده میشود و آن کاربر میتواند از هر دستگاهی به RDP متصل شود. مناسب زمانی است که کاربران متعددی از دستگاههای مختلف استفاده میکنند.

-

Per Device CAL به دستگاه تعلق میگیرد و هر کاربری که از آن دستگاه استفاده کند میتواند به سرور متصل شود. این مدل برای سازمانهایی مناسب است که چند کاربر مشترکاً از یک یا چند دستگاه مشترک استفاده میکنند.

win server Remote Desktop Licensing Manager

تنظیم مجدد لایسنس سرور از طریق Remote Desktop Licensing Manager

برای راهاندازی و تنظیم سرور لایسنس، نقش Remote Desktop Licensing باید نصب و سرویس RD License فعال شود. سپس با استفاده از Remote Desktop Licensing Manager پنل پیدا کرده، سرور را فعال (Activate Server) و بستههای RDS CAL (User یا Device) را وارد نمایید. پس از آن باید از طریق Group Policy یا Local Policy تنظیمات مربوط به “Use specified Remote Desktop license servers” و “Set Remote Desktop licensing mode” تنظیم گردد. همچنین ابزار PowerShell یا دستور WMI مانند Win32_TerminalServiceSetting میتواند وضعیت واقعی grace period، نوع لایسنس و license server را گزارش دهد.

حذف و پاکسازی کش لایسنس

در سمت کلاینت ویندوز، RDP پس از اتصال اولینبار، یک توکن لایسنس موقت (temporary CAL token) دریافت و ذخیره میکند. اگر این کش آسیب دیده یا باطل شود، خطای ارتباط پیش میآید. برای حل کافی است کلید رجیستری HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\MSLicensing را بهطور کامل پاک کنید. پس از آن کلاینت باید با دسترسی Administrator اجرا شود تا مجدداً لایسنس معتبر دریافت شود. توجه: این روش فقط برای تست و رفع مشکل کش استفاده میشود و در دستگاههای مدیریتی باید با احتیاط انجام گردد.

تنظیمات Group Policy برای پایداری RDP در محیط سازمانی

پایداری RDP در سازمان نیازمند تنظیم دقیق Group Policy است تا از قطع ناگهانی ارتباط، اتلاف منابع و تجربه منفی کاربران جلوگیری شود. از فعالسازی RDP و افزودن قوانینی برای فایروال گرفته تا تعیین محدودیتهای نشست و فعالسازی قابلیت keep-alive، همه باید از طریق GPO بهصورت متمرکز و استاندارد پیکربندی شوند. این تنظیمات در مسیر مشخصی ایجاد میشوند و بهروزرسانی آنها در سرورها با وجود گروههای بزرگ از کاربران، پایداری و امنیت ارتباط از راه دور را تضمین میکند.

جدول جمعبندی تنظیمات GPO برای پایداری RDP

| هدف تنظیم | مکان در GPO | تنظیم پیشنهادی |

|---|---|---|

| فعالسازی RDP | RDS Host → Connections | Enable Allow users to connect remotely |

| فعال کردن NLA | RDS Host → Security | Enable Require user authentication using NLA |

| timeout نشستها | RDS Host → Session Time Limits | Set time limits برای idle، disconnected، active |

| قطع نشست پس از زمان محدود | همان مسیر | Enable End session when time limits are reached |

| جلوگیری از چند نشست همزمان | RDS Host → Connections | Set Restrict users to single session = Disabled |

| حفظ ارتباط از طریق keep‑alive | RDS Host → Connections | Enable Configure keep‑alive connection interval |

فعالسازی RDP از طریق Group Policy

برای فعال کردن RDP در همه سرورها یا کلاینتهای سازمانی، باید یک GPO ایجاد کنید و از مسیر مدیریتی آن، دسترسی RDP را فعال نمایید.

-

مسیر تنظیمات:

Computer Configuration → Policies → Administrative Templates → Windows Components → Remote Desktop Services → Remote Desktop Session Host → Connections -

گزینه

Allow users to connect remotely by using Remote Desktop Servicesرا فعال (Enabled) کرده و تنظیمات پروفایلهای Domain/Private باشد. همچنین از مسیر… → SecurityگزینهRequire user authentication for remote connections by using NLAرا فعال کنید تا امنیت بهینه فراهم گردد.

جلوگیری از قطع شدن اتصال با Timeout

برای جلوگیری از قطع خودکار نشستهای RDP به دلیل عدم فعالیت، باید پارامترهای time‑out در GPO تنظیم شود.

-

مسیر تنظیمات:

Computer Configuration → Administrative Templates → Windows Components → Remote Desktop Services → Remote Desktop Session Host → Session Time Limits -

به ترتیب گزینههای زیر را فعال کنید:

-

Set time limit for disconnected sessions (مثلاً Never یا مدت زمان دلخواه)

-

Set time limit for active but idle sessions

-

Set time limit for active sessions

-

End session when time limits are reached در صورت نیاز برای logoff اتوماتیک.

تنظیم درست این پارامترها باعث میشود نشست کاربران بهواسطه idle بودن یا قطع کوتاهمدت، بهدرستی مدیریت شوند.

-

تنظیم Session Limits و Reconnection Policy

در همان مسیر GPO، گزینههایی برای کنترل چرخه نشست و اجازه reconnection وجود دارد:

-

گزینه

Restrict Remote Desktop Services users to a single sessionرا میتوانید Disabled کنید تا کاربران بتوانند از چند دستگاه یا نشستهای همزمان مختلف دوباره به نشست قبلی متصل شوند بدون اینکه session جدید ایجاد شود. -

همچنین در بخش Connections میتوانید گزینه

Configure keep-alive connection intervalرا فعال کرده و فاصله زمانی keep-alive را تعیین کنید تا ارتباط از قطع شبکه کوتاهمدت محافظت شود.

نکات ویژه برای سرورهای HP و اهمیت آنها برای پایداری RDP

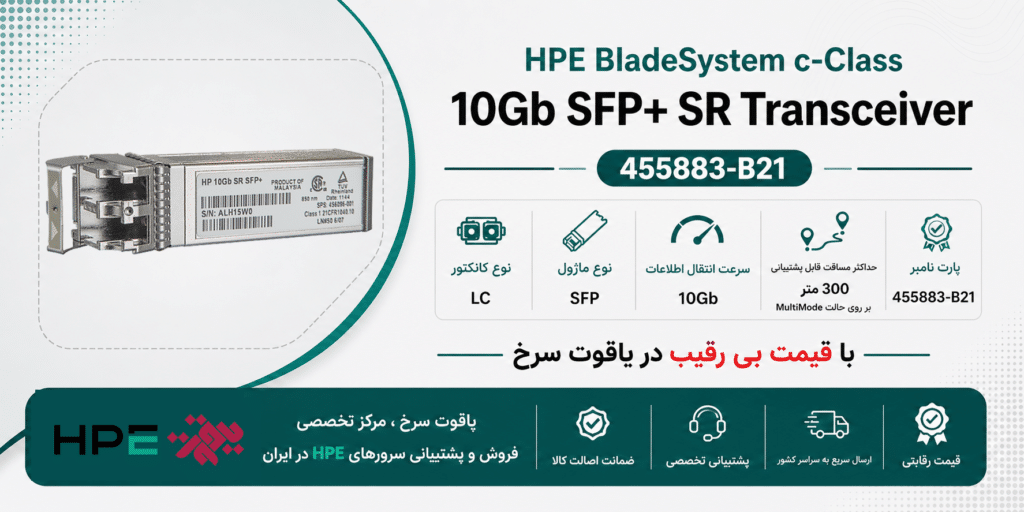

سرورهای HP ProLiant با ارائه قابلیتهایی نظیر Integrated Lights‑Out (iLO)، BIOS مبتنی بر ROM با قابلیت Flash آنلاین و NICهای سفارشیسازیشده Broadcom/Intel شناخته میشوند. بهروزرسانی منظم BIOS/firmware (از طریق SPP)، نصب درایورهای رسمی HP برای کارتهای شبکه و استفاده از iLO برای مدیریت خارج از بستر، از جمله اقدامات کلیدی برای جلوگیری از ناپایداریهای RDP مثل قطع ناگهانی اتصال، از دسترفتن کارت شبکه یا کندی عملکرد و ارورهای گواهینامه یا ENC هستند—این موارد زمانی پررنگتر میشوند که سیستمعامل پاسخگو نیست یا تنظیمات NIC و OS سازگار نباشند (برای مثال، بروز مشکلات بعد از ارتقای firmware در کارت شبکههای NC382i موجب ناپایداری RDP و بستهشدن اتصال ping شده است).

بررسی Firmware و BIOS برای پایداری RDP

بهروز نبودن System ROM یا firmware کارت شبکه ممکن است باعث ناپدید شدن یا قطع شدن intermittent کارت شبکه تحت Remote Desktop Session و Virtualization شود. بهعنوان نمونه، یکی از مشکلات شناختهشده برای سرورهای HP که پس از نصب firmware نسخه جدید رخ داده، قطع اتصال شبکه حتی وقتی سیستم روشن است بوده است. توصیه میشود جدیدترین نسخههای System ROM، iLO و NIC firmware را از طریق Service Pack for ProLiant (SPP) یا بسته بروزرسانی رسمی دانلود و اعمال نمایید. همچنین، بعد از فلاش سیستم ROM یا آپدیت کارت شبکه، با استفاده از RBSU – ROM‑Based Setup Utility پارامترهای NIC مانند Wake-on-LAN یا VMQ را بررسی و cache را پاک کنید تا از درگیری با RDP جلوگیری شود.

نقش iLO در کنترل از راه دور سرور و کمک به RDP

Integrated Lights‑Out (iLO) یک رابط مدیرتی خارج از بستر (out-of-band) با IP مستقل است که به مدیران اجازه میدهد حتی در شرایطی که سیستمعامل پاسخ نمیدهد، از طریق کنسول گرافیکی، Power-cycle، BIOS/UEFI access، مجازیسازی media و دسترسی به Integrated Management Log (IML) به سرور متصل شوند. این قابلیت برای دسترسی به BIOS، تعمیر از راه دور و نصب سیستمعامل بسیار حیاتی است. در صورت قطع شدن RDP، میتوان با ورود به کنسول iLO به OS سرور دسترسی پیدا کرد و مشکلات سیستمعامل یا RDP را عیبیابی کرد—در برخی نسخهها مانند iLO 4 یا 5، این نیازمند lایسنس ویژهای نیست؛ و بهروزرسانی firmware iLO نیز مشکلاتی مانند خطای عدم تطابق TLS یا redirection RDP را برطرف میکند.

بیشتر بخوانید: ریست iLO سرورهای HP: راهنمای کامل ریست سخت افزاری ilo، نرمافزاری و فکتوری

درایورهای شبکه Broadcom و Intel و تأثیر آنها بر عملکرد RDP

مشکل قطع یا کندی RDP در سرورهای HP اغلب به کارت شبکههایی مثل NC382i یا خانواده Broadcom NetXtreme 1‑Gigabit نسبت داده میشود که با درایورهای قدیمی VMQ فعال میتوانند باعث سقوط تصادفی کانکشن یا ping شوند. این مسأله با نصب درایور رسمی HP نسخه ≥16.8 قابل رفع است، چرا که نسخههای قبل (<16.8) با VMQ فعال دهید و باعث افت پایداری شبکه شدهاند.

برای NICهای Intel مانند i210 نیز گزارشهای زیادی درباره لگ شدید در RDP روی LAN gigabit وجود دارد؛ علت اصلی به فعالبودن RSS یا تنظیمات Jumbo Frames بازمیگردد. تنظیم گزینههای advanced در درایور (مانند disabled LRO یا decreased offloading) و بروزرسانی درایور به نسخه سازگار با Windows Server (از طریق سایت HP) عملکرد RDP را محسوسی بهبود میبخشد.

ابزارهای جانبی برای عیبیابی و رفع مشکل RDP

در عیبیابی مشکلات RDP در ویندوز سرور، ابزارهای جانبی میتوانند اطلاعات دقیقتری ارائه دهند و روند تشخیص را تسهیل کنند. ابزارهایی مانند psping برای بررسی در دسترس بودن پورت 3389، Performance Monitor برای تحلیل عملکرد سیستم، و Wireshark برای تحلیل ترافیک شبکه میتوانند به شناسایی مشکلاتی مانند فایروالهای مسدودکننده، مشکلات پهنای باند یا تأخیر در شبکه کمک کنند . همچنین، ابزارهایی مانند Remote Desktop Services Diagnostic Tool و RDPSoft Client Side Connection Auditor اطلاعات جامعتری درباره وضعیت سرویس RDP و خطاهای احتمالی ارائه میدهند . استفاده از این ابزارها به مدیران فناوری اطلاعات این امکان را میدهد که مشکلات را سریعتر شناسایی و رفع کنند، بهویژه در محیطهای سازمانی با تعداد کاربران زیاد و نیاز به پایداری بالا.

چکلیست امنیتی برای RDP در ویندوز سرور

| اقدام امنیتی | توضیحات |

|---|---|

| فعالسازی NLA | احراز هویت پیش از برقراری ارتباط کامل با سرور . |

| استفاده از VPN | رمزنگاری ارتباط و جلوگیری از دسترسیهای غیرمجاز . |

| تغییر پورت پیشفرض RDP | کاهش حملات خودکار با تغییر پورت 3389 . |

| محدودسازی دسترسی کاربران | اختصاص دسترسی تنها به کاربران ضروری و استفاده از حسابهای غیرمدیریتی . |

| نظارت و ثبت فعالیتهای RDP | استفاده از ابزارهای نظارتی برای شناسایی رفتارهای مشکوک . |

| استفاده از RD Gateway | رمزنگاری ارتباط RDP از طریق HTTPS . |

| اعمال سیاستهای قوی برای رمزهای عبور | استفاده از رمزهای عبور پیچیده و طولانی . |

| استفاده از فایروالهای سختافزاری و نرمافزاری | محدود کردن دسترسی به پورتهای RDP . |

| غیرفعالسازی RDP در صورت عدم نیاز | جلوگیری از دسترسیهای غیرمجاز با غیرفعالسازی RDP . |

جمعبندی

برای تأمین امنیت ارتباطات RDP در ویندوز سرور، پیادهسازی مجموعهای از بهترین شیوههای امنیتی ضروری است. این اقدامات شامل استفاده از احراز هویت دو مرحلهای، فعالسازی Network Level Authentication (NLA)، تغییر پورت پیشفرض RDP، استفاده از VPN، اعمال سیاستهای قوی برای رمزهای عبور، محدودسازی دسترسی کاربران، نظارت و ثبت فعالیتهای RDP، استفاده از RD Gateway، اعمال سیاستهای قوی برای رمزهای عبور، استفاده از فایروالهای سختافزاری و نرمافزاری، و غیرفعالسازی RDP در صورت عدم نیاز میباشد. اجرای این اقدامات میتواند بهطور مؤثری از نفوذهای احتمالی جلوگیری کرده و امنیت سیستمهای شما را افزایش دهد. برای دریافت مشاوره و راهنماییهای تخصصی در زمینه امنیت RDP، میتوانید با کارشناسان ما در یاقوت سرخ تماس بگیرید. آنها آمادهاند تا با بررسی نیازهای خاص شما، راهکارهای مناسبی ارائه دهند.