با افزایش اتصال دستگاهها، امنیت به طور فزایندهای ضروری است زیرا سطوح بزرگتر حمله باعث هک شدن سیستمها میشود. اساسیترین سطح امنیت، hardware root of trust(RoT) است. در حالی که بسیاری از شرکتهای تراشه از نظر سخت افزاری RoT را ارائه میدهند، راهحلهای اختصاصی به دلیل عدم شفافیت مورد انتقاد قرار گرفتهاند. شرکتهایی که با آنها طراحی میکنند باید کورکورانه به آنها اعتماد کنند.

Silicon Root of Trust از شرکت Hewlett Packard Enterprise (HPE) به عنوان یک راه حل امنیت سایبری Cyber Catalyst در سال 2019 تعیین شده است. این نرم افزار از حملات میان افزار محافظت میکند، سیستم عامل یا بدافزار آسیب دیده قبلی را که غیرقابل شناسایی است، شناسایی میکند و به بازیابی سریع سرور در صورت حمله کمک می کند.

Silicon Root of Trust نیاز سازمانها به یک بنیاد امنیتی قوی را برطرف میکند که اجازه میدهد فقط سیستم عامل قابل اعتماد بر روی سرور بارگیری شود و این میتواند به سرعت تأثیر حملات سیستم عامل را کاهش دهد. این برنامه میتواند خود را از حملات کد مخرب به حالت شناخته شده و ایمن، با سیستم عامل معتبر و بدون مداخله دستی بازیابی کند.

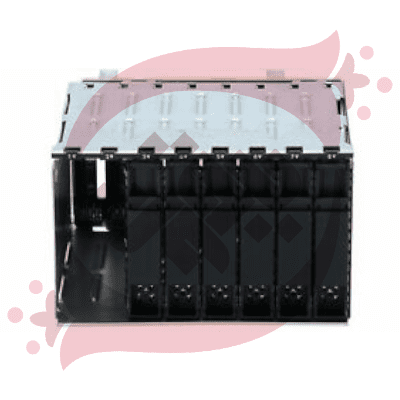

Silicon Root of Trust که در سرورهای HPE Gen 10 موجود است مبتنی بر فرایند راه اندازی سخت افزاری معتبر است که تضمین میکند فقط با استفاده از کد منبع غیر قابل تغییر میتوان سیستم رایانهای را شروع کرد. این شامل یک لنگر(anchor) برای فرایند بوت است که در سخت افزار ریشه دارد و به هیچ وجه نمیتوان آن را بروزرسانی یا اصلاح کرد. هنگام ترکیب این بنیاد با امضای محرمانه رمزنگاری شده، هیچ شکافی به راحتی قابل دسترسی برای بهره برداری از هکرها نیست. اگر هکر ویروس یا کدی را وارد سیستم عامل سرور کند، پیکربندی سیستم عامل تغییر میکند و باعث ایجاد عدم تطابق با اثر انگشت دیجیتال تعبیه شده در سیلیکون می شود.

فریمور HPE Integrated Lights-Out 5 (iLO 5) سیستم ورودی/خروجی اساسی را تأیید میکند و به دنبال اثر انگشت دیجیتال سیستم عامل iLO است که در تراشه سیلیکون سوخته است. این اثر انگشت تغییرناپذیر تأیید میکند که تمام کد میان افزار معتبر و بدون مصالحه است.

اگر اعتبار سنجی در هر سطح انجام نشود، iLO 5 و Silicon Root of Trust اجازه نمیدهند سرور روشن شود. از آنجا که HPE تراشه سیلیکون و فریمور خود را ایجاد میکند، قادر است پیوندی ایجاد کند که نمیتواند بین این دو شکسته شود.

از قابلیتهای منحصر به فرد که میتوان اشاره کرد این است که سرور مجاز است هر روز بصورت خودکار فریمور را بررسی کند. دیگر لازم نیست که هر روز سیستم را بصورت دستی انتخاب کرد. این فرایند را هر روز بصورت خودکار انجام میشود.

این فناوری از سه روش در عملکرد خود استفاده میکند. شناسایی، محافظت و بازیابی. در واقع شروع آن بدرافزار یا حمله سایبری را شناسایی کرده و سپس از فریمور سرور را در مقابل حمله محافظت میکند. و در مرحله آخر در صورت آسیب جدی به فریمور آن را برای سرور بازیابی میکند.

کمپانی اچ پی امروزه از طریق تکنولوژی silicon root of trust متغیرهای فروش سرور HP را برای مشتریان به سمت امنیت سوق داده است. و اولویت در فروش سرور HP را امنیت قرار داده است. و این تمایزی است که کمپانی اچ پی از آن پیروی میکند.درواقع این تکنولوژی یک نوع بیمه عمر برای سرور HP میباشد. و سرور را در برابر حملات سایبری امن میکند.

چرا HPE Silicon Root of Trust یک راه حل طراحی شده توسط Cyber Catalyst است؟

بیمههای شرکت کننده Cyber Catalyst از نظر معیارهای تمایز، عملکرد، ماندگاری، کارایی و انعطاف پذیری، HPE Silicon Root of Trust را به بالاترین امتیاز رساندند. در ارزیابی خود، بیمهها آن را به شرح زیر توصیف کردند:

- مسلماً یک راه حل نزدیک به کامل است. امنیتی که در سطح سخت افزاری فلز پخته شود، استانداردی است که متخصص مدیریت ریسک امنیتی باید به دنبال آن باشد.

- امنیت سخت افزاری بسیار قوی.

- محافظت دشوار برای براندازی. دامنه و معماری محصول قابل تحسین.

خط مشیهای بیمه و اصل اجرای آن:

سازمانهایی که راه حلهای تعیین شده Cyber Catalyst را انتخاب میکنند، ممکن است برای افزایش شرایط و ضوابط در مورد بیمهنامههای سایبری که به صورت جداگانه با بیمههای شرکت کننده مذاکره میشود، در نظر گرفته شوند.

این بیمه گذاران، هنگام در نظر گرفتن پیشرفتهای احتمالی سیاست، از سازمانها انتظار دارند محصولات یا خدمات تعیین شده توسط کاتالیست سایبر را مطابق با برخی اصول پیاده سازی که توسط بیمه گران با فروشندگان راه حلهای تعیین شده برای کاتالیست سایبر تهیه شدهاند، مستقر کنند.

اصل پیاده سازی Silicon Root of Trust این است:

- کاربران باید اسکن رابط کاربری زمان اجرا را فعال کنند تا حداقل هر 30 روز میان افزار را اسکن کنند.

فرآیند ارزیابی:

برنامههای ارزیابی راه حل های امنیت سایبری از 26 مارس تا 5 مه 2019 پذیرفته شدند. بیش از 150 پیشنهادات امنیت سایبری، شامل طیف گستردهای از دستهها از سخت افزار گرفته تا امنیت پیام رسانی تا امنیت اینترنت اشیا، برای ارزیابی ارسال شدند. بیمههای شرکت کننده Catalyst Cyber راهحلهای واجد شرایط را در شش معیار ارزیابی کردند:

- کاهش خطر سایبری

- معیارهای کلیدی عملکرد

- زنده ماندن

- بهره وری

- انعطاف پذیری

- افتراق ویژگی ها

تعیین راه حل کاتالیست به راهحلهای دریافت کننده رای مثبت حداقل از شش نفر از هشت شرکت کننده شرکت کننده، که به طور مستقل رأی دادند، اعطا شد. نه مایکروسافت – که به عنوان مشاور فنی فعالیت میکرد – و نه marsh در تصمیمات Cyper Catalyst designation شرکت نکردند.